Hakerzy przejęli kontrolę — teraz ją odzyskaj

Ktoś zmienił Twoje hasło, zamienił adres e-mail, włączył własną weryfikację dwuskładnikową. Nie masz dostępu do własnego konta i patrzysz, jak nieznajomy kontroluje Twoją tożsamość. Nasze narzędzie do odzyskiwania wyrzuca hakerów i oddaje kontrolę Tobie — nawet jeśli zmienili wszystkie ustawienia bezpieczeństwa i zablokowali wszystkie drzwi.

Co robią hakerzy po włamaniu

Kompletny podręcznik przejęcia kontroli

Doświadczeni hakerzy działają szybko. W ciągu kilku minut zmieniają hasło, zastępują adres e-mail, dodają swój numer telefonu, włączają uwierzytelnianie dwuskładnikowe. Każda ścieżka odzyskiwania oferowana obecnie przez Instagram prowadzi do nich. Standardowe odzyskiwanie jest niemożliwe, ponieważ każda metoda weryfikacji potwierdza tożsamość hakera, a nie Twoją.

Natychmiastowa zmiana adresu e-mail

Pierwszą rzeczą, którą zmieniają hakerzy, jest adres e-mail. Teraz każde resetowanie hasła, każdy alert bezpieczeństwa, każdy link odzyskiwania trafia bezpośrednio do ich skrzynki odbiorczej. Instagram uważa ich za prawowitych właścicieli. Stałeś się osobą z zewnątrz, próbującą włamać się na „czyjeś” konto.

Twoja tożsamość staje się ich bronią

Hakerzy nie tylko kradną konta — wykorzystują je jako broń. Oszukują Twoich obserwujących, wysyłają wiadomości do Twoich kontaktów, publikują treści pod Twoim imieniem. Każda minuta, w której utrzymują kontrolę, szkodzi Twojej reputacji. Niektórzy żądają okupu za konta. Inni sprzedają dostęp do nich osobom trzecim. Szybkość odzyskania konta ma znaczenie.

Trwale usuń hakerów

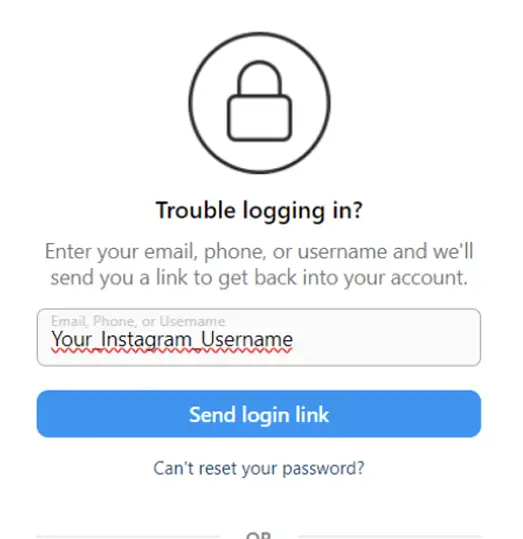

Usuń nieautoryzowany dostęp i odzyskaj swoje konto na Instagramie w ciągu kilku godzin. Nawet jeśli hakerzy zmienili wszystko — hasło, adres e-mail, numer telefonu, 2FA — odzyskanie konta jest możliwe.