Los hackers se han apoderado de tu cuenta, ahora recupera el control

Alguien cambió su contraseña, cambió su correo electrónico y habilitó su propia autenticación de dos factores (2FA). Usted no puede acceder a su propia cuenta y ve cómo un extraño controla su identidad. Nuestra herramienta de recuperación expulsa a los hackers y le devuelve el control, incluso cuando han cambiado todos los ajustes de seguridad y cerrado todas las puertas.

Qué hacen los hackers una vez dentro

El manual completo de toma de control

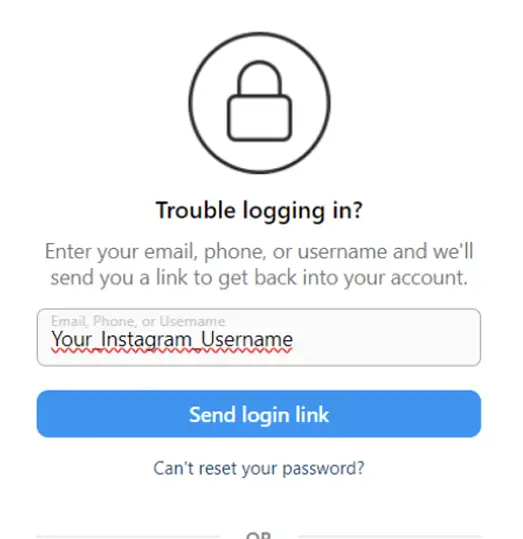

Los hackers experimentados trabajan rápido. En cuestión de minutos cambian la contraseña, sustituyen el correo electrónico, añaden su número de teléfono y activan la autenticación de dos factores. Todas las vías de recuperación que ofrece Instagram ahora les llevan a ellos. La recuperación estándar es imposible porque todos los métodos de verificación confirman al hacker, no a ti.

Cambio inmediato del correo electrónico

Lo primero que cambian los hackers es la dirección de correo electrónico. Ahora, cada restablecimiento de contraseña, cada alerta de seguridad y cada enlace de recuperación va directamente a su bandeja de entrada. Instagram cree que ellos son los propietarios legítimos. Tú te has convertido en un extraño que intenta entrar en la cuenta de «otra persona».

Tu identidad se convierte en su arma

Los hackers no solo roban cuentas, sino que las convierten en armas. Estafan a tus seguidores, envían mensajes a tus contactos, publican contenido bajo tu nombre. Cada minuto que mantienen el control daña tu reputación. Algunos piden rescate por las cuentas. Otros venden el acceso a terceros. La rapidez de la recuperación es importante.

Expulsar a los hackers de forma permanente

Elimina el acceso no autorizado y recupera tu cuenta de Instagram en cuestión de horas. Incluso cuando los hackers lo han cambiado todo (contraseña, correo electrónico, teléfono, 2FA), la recuperación es posible.